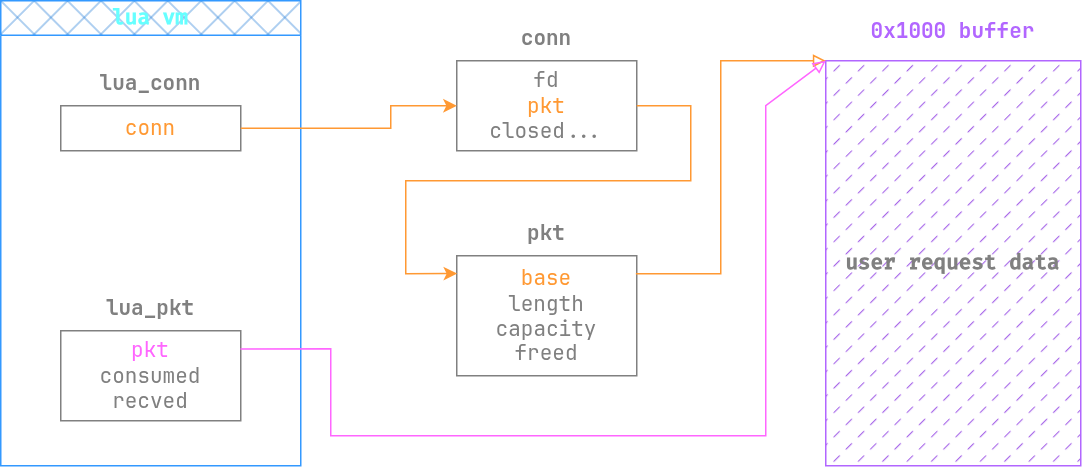

gateway 存在 lua_pkt 悬挂指针导致 UAF,通过控制 0x1000 堆块与 top chunk/unsorted bin 布局,利用 loadfile('/flag') 触发 FILE 按块大小分配复用堆块并用 pkt:tostring() 泄露 flag。

-

ACTF 2026 - badgate

-

第四届 “网鼎杯” 网络安全大赛决赛 - easy_webcam

通过控制

camera_id触发格式化字符串泄露栈地址,再在camera_id == 2024时利用operation栈溢出写入栈上 shellcode 并执行,最终绕过 boa 按 CGI 标准回显 flag。 -

第四届 “网鼎杯” 网络安全大赛半决赛 - cardmaster

利用

realloc(p,0)触发 UAF 留下悬挂指针,在无 tcache dup 检查的 libc 下构造 double free 污染 tcache freelist,劫持__free_hook为system,释放/bin/sh拿 shell。 -

Ubuntu 24.04 到 26.04 堆攻击变化总结

书接上文,自 glibc 2.39 (Ubuntu 24.04) 后,glibc 陆陆续续已给 malloc 打了 85 个补丁, 在接下来 Ubuntu 26.04 LTS 即将发布的时间节点,我来梳理一下近期堆攻击可用的向量...

-

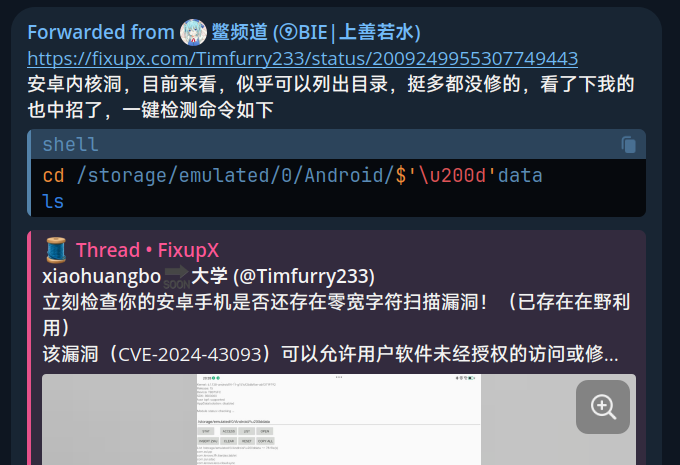

任意访问 Android data 的研究

前些天 int 给我发了一条消息,里面有个简短的poc,可以直接进入受限的路径。 我那小米13是Android 13,因此正常访问过去的话应该是受限的。 然而使用

cd /storage/emulated/0/Android/$'\u200d'data后可以直接进入受限的目录, 并列出目录,甚至能进入别的应用的目录并查看文件,这就很危险了。 int 在使用Pixel 9,能接收到最新的Android安全更新,然而并没有修复这个漏洞... -

第八届浙江省大学生网络与信息安全竞赛 决赛 - easy calc

利用计算器对数字栈自减检查缺陷造成栈大小为 -1 实现溢出,借助

(反向构造多次压栈伪造 ROP 链,先puts泄露 libc 再调用system拿 shell。 -

第八届浙江省大学生网络与信息安全竞赛 决赛 - mips_pwn_challenge

qemu 用户态下的 mips 栈溢出,因 NX 关闭直接栈上写 shellcode,借助 mips 工具链汇编 execve 获取 shell。

-

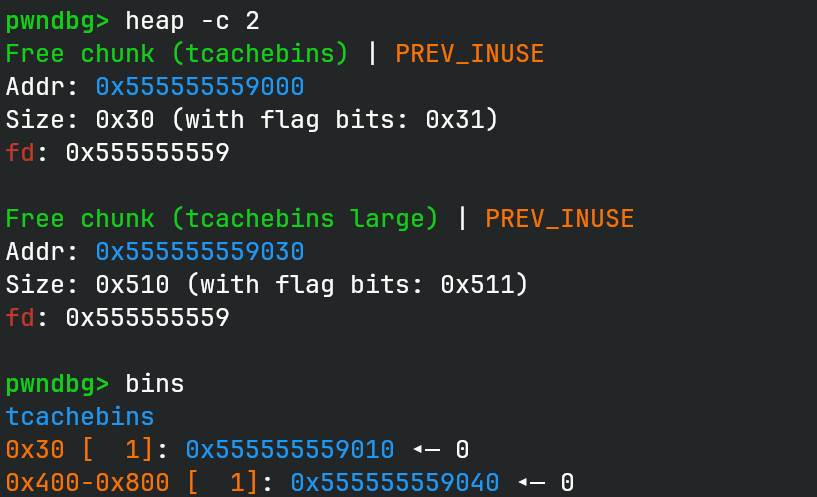

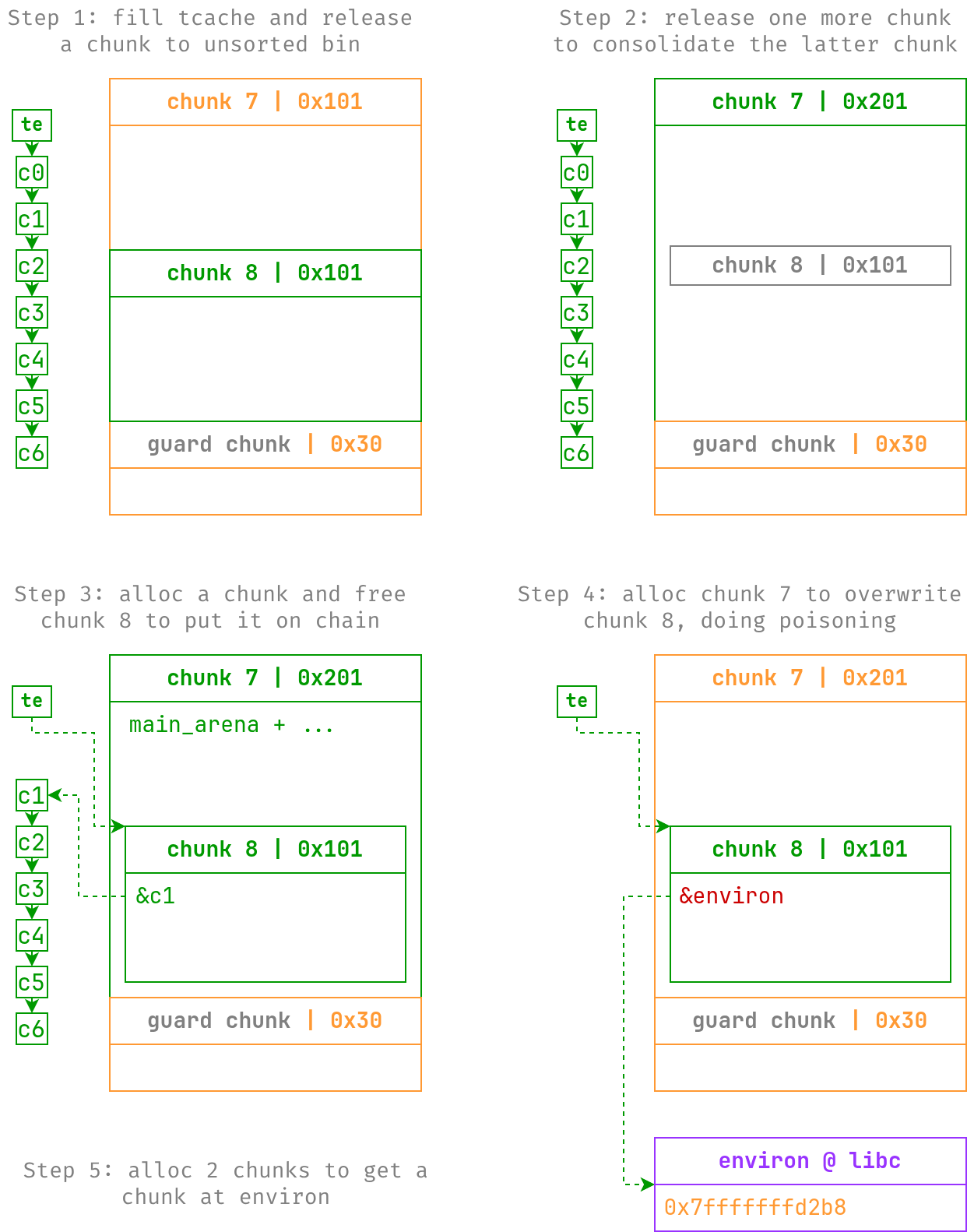

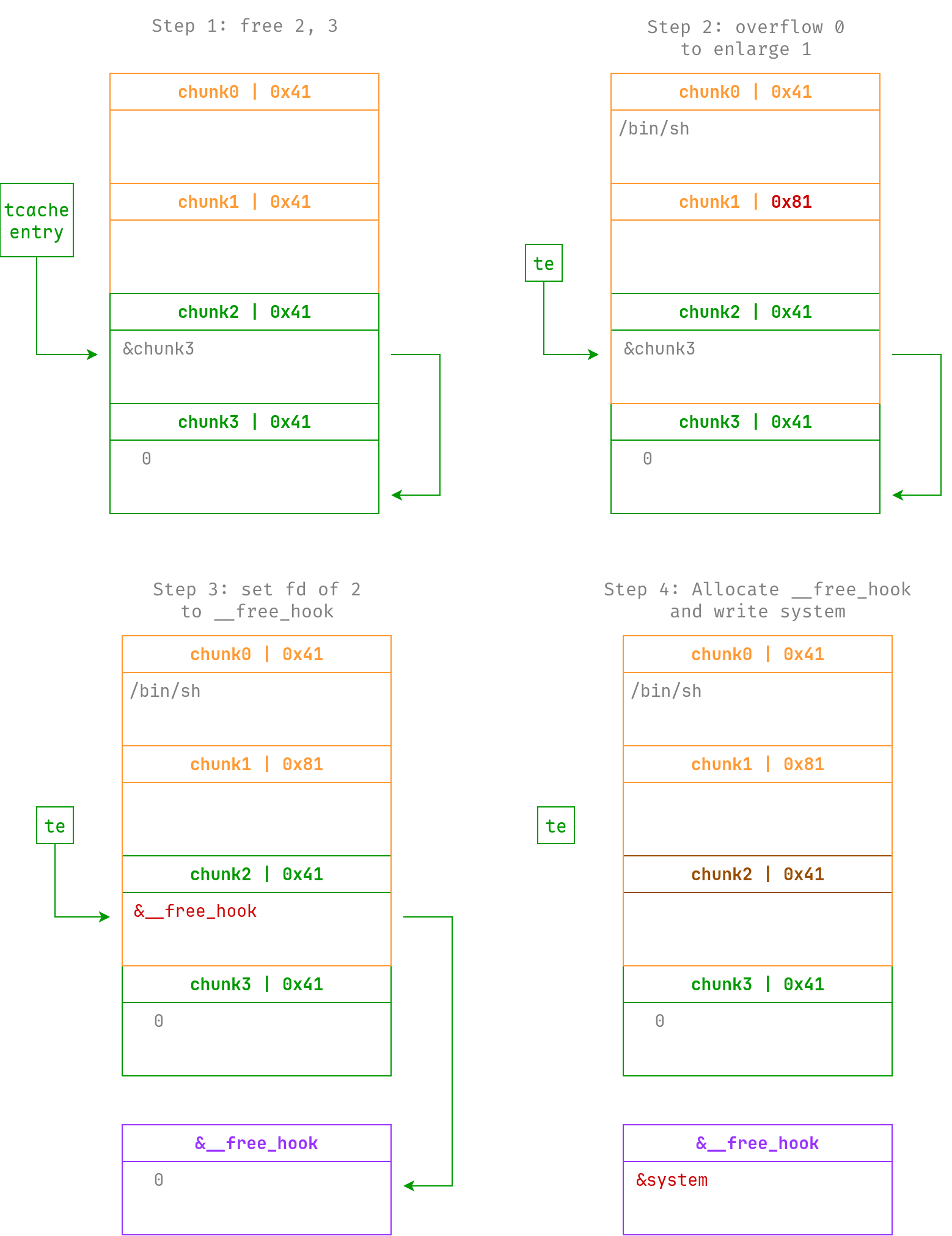

第八届浙江省大学生网络与信息安全竞赛 初赛 - bad_heap

利用 double free 触发 unsorted bin consolidate 实现 House of Botcake,绕过限制泄露 heap/libc 与

environ,劫持返回地址 ROP 到execve("/bin/sh")。 -

第八届浙江省大学生网络与信息安全竞赛 初赛 - one

利用 edit 的 off-by-one 在 glibc 2.27 下通过 unsorted bin 泄露 libc,重叠堆块后覆盖

__free_hook为system,最终 free("/bin/sh") 拿 shell。 -

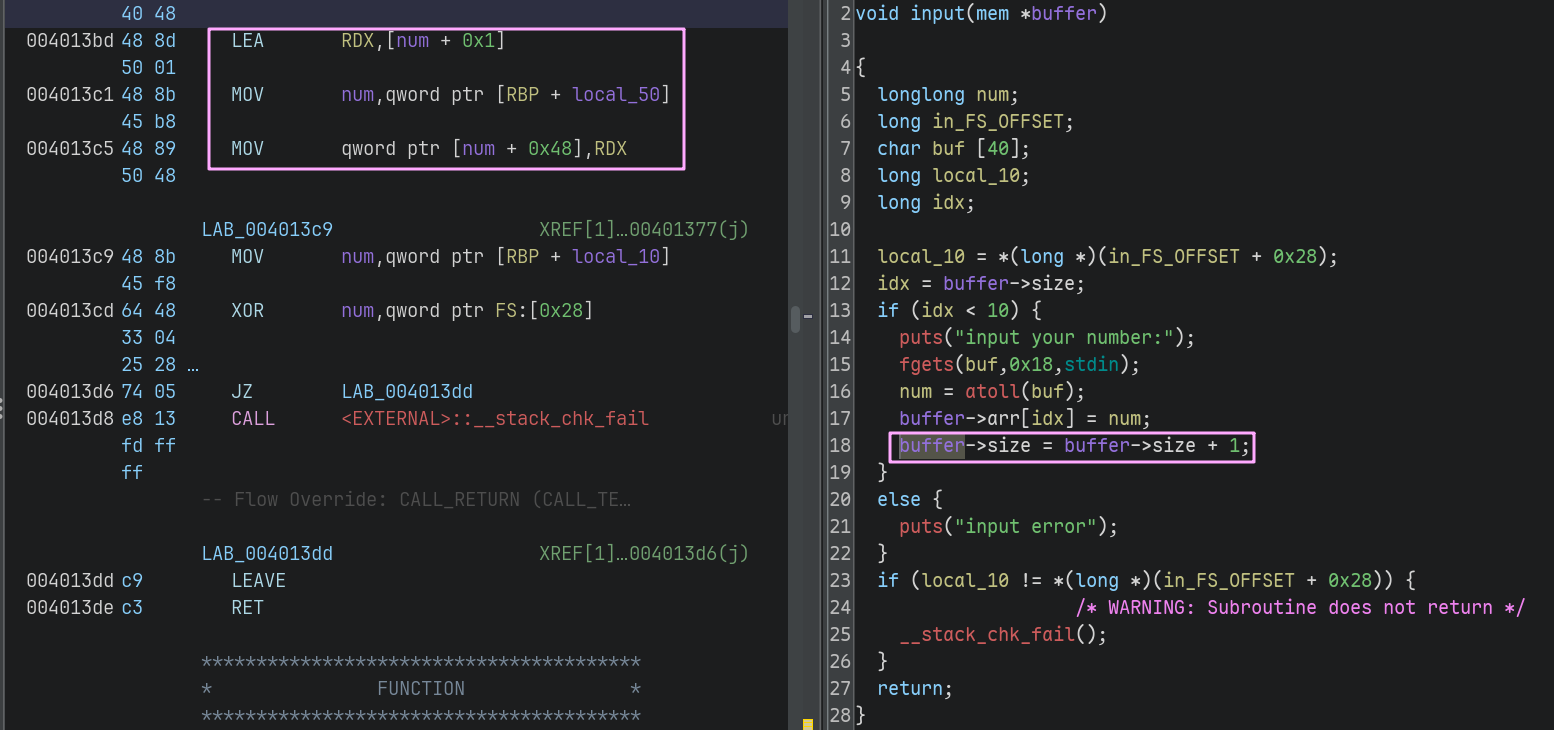

第八届浙江省大学生网络与信息安全竞赛 初赛 - rop

利用负数索引泄露 libc,覆盖 input 返回地址使 rdx 为 0 满足 one_gadget 条件,写入 one_gadget 直接 get shell。